百科全书

百科全书

定义与核心含义 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

在业务、IT、安全和运营环境中,企业软件与业务应用 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

定义与核心含义 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

在业务、IT、安全和运营环境中,定义与核心含义 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

为什么 RBAC 很重要 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

在业务、IT、安全和运营环境中,为什么 RBAC 很重要 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

RBAC 通过一个简单问题帮助组织管理访问:这个角色应该被允许做什么?

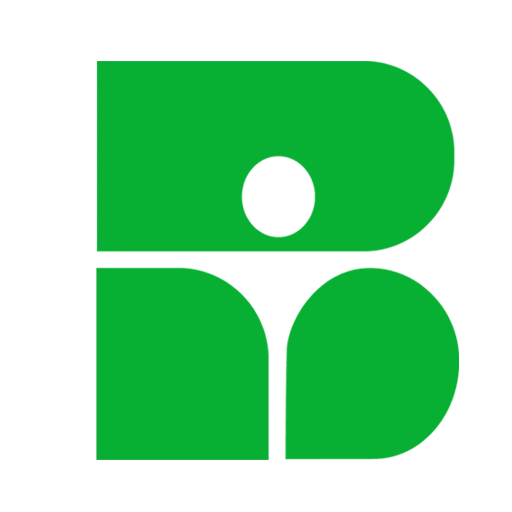

用户、角色和权限 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

在业务、IT、安全和运营环境中,用户、角色和权限 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

访问请求与权限检查 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

在业务、IT、安全和运营环境中,访问请求与权限检查 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

RBAC 的有效性在于,它把访问决策变成可重复执行的规则,而不是一次性的人工判断。

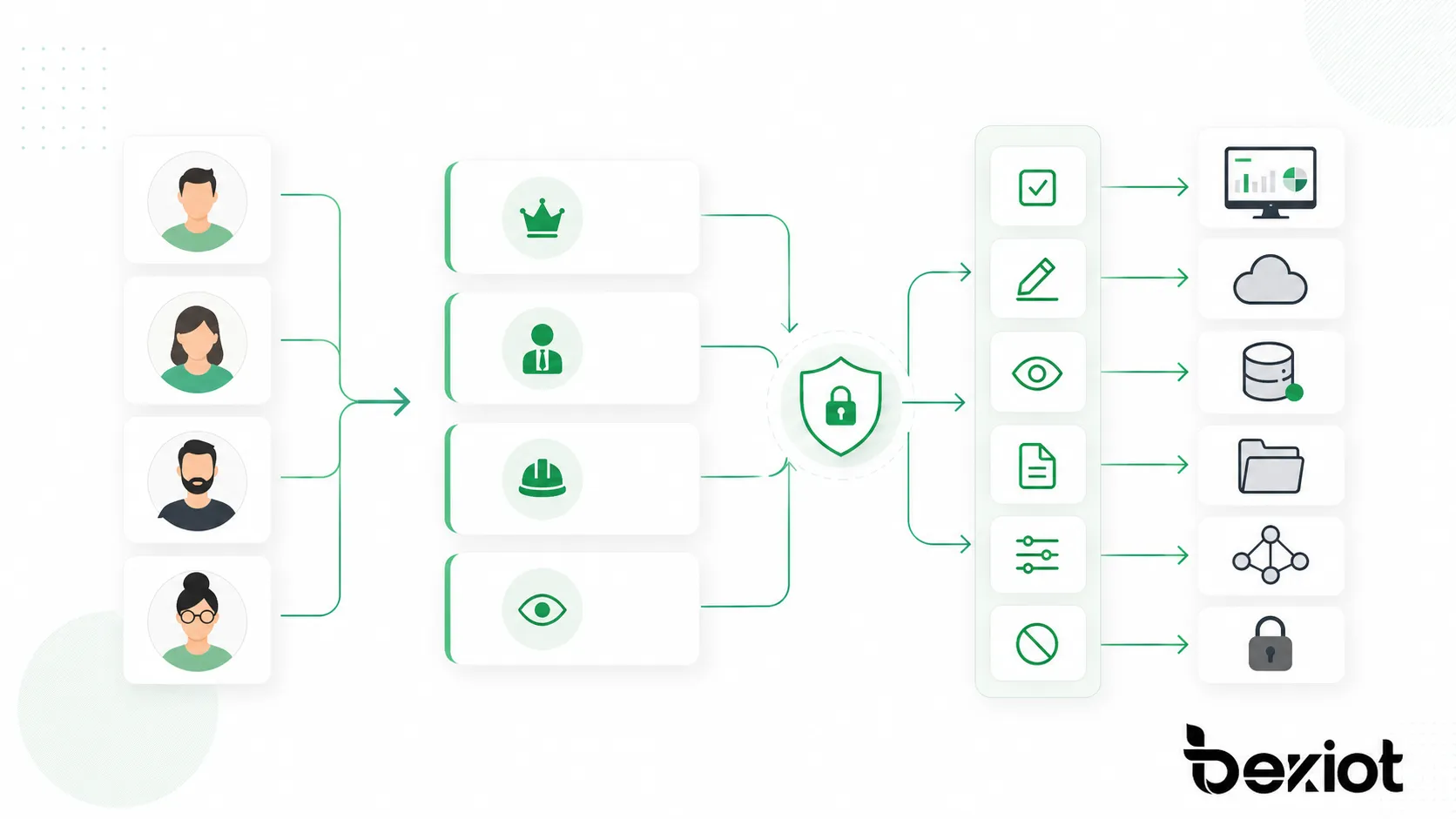

角色分配 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

在业务、IT、安全和运营环境中,角色分配 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

权限分组 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

在业务、IT、安全和运营环境中,权限分组 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

角色层级 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

在业务、IT、安全和运营环境中,角色层级 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

核心 RBAC 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

在业务、IT、安全和运营环境中,核心 RBAC 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

层级型 RBAC 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

在业务、IT、安全和运营环境中,层级型 RBAC 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

受约束 RBAC 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

在业务、IT、安全和运营环境中,受约束 RBAC 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

将访问限制在用户真正需要的范围内 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

在业务、IT、安全和运营环境中,将访问限制在用户真正需要的范围内 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

减少过度授权账户 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

在业务、IT、安全和运营环境中,减少过度授权账户 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

当角色被定期审查,并且访问权限反映的是用户当前需要,而不是多年以前的需求时,RBAC 才最有价值。

更简单的访问管理 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

在业务、IT、安全和运营环境中,更简单的访问管理 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

提升安全性与风险控制 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

在业务、IT、安全和运营环境中,提升安全性与风险控制 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

更好的合规性与审计准备 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

在业务、IT、安全和运营环境中,更好的合规性与审计准备 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

用户与角色的集中管理 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

在业务、IT、安全和运营环境中,用户与角色的集中管理 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

审计日志与访问记录 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

在业务、IT、安全和运营环境中,审计日志与访问记录 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

与身份系统集成 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

在业务、IT、安全和运营环境中,与身份系统集成 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

企业软件与业务应用 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

在业务、IT、安全和运营环境中,企业软件与业务应用 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

云平台与 IT 管理 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

在业务、IT、安全和运营环境中,云平台与 IT 管理 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

网络、安全与设施系统 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

在业务、IT、安全和运营环境中,网络、安全与设施系统 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

医疗、教育与公共服务 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

在业务、IT、安全和运营环境中,医疗、教育与公共服务 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

调度、监控与控制角色 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

在业务、IT、安全和运营环境中,调度、监控与控制角色 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

减少运营错误 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

在业务、IT、安全和运营环境中,减少运营错误 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

根据真实工作流程定义角色 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

在业务、IT、安全和运营环境中,根据真实工作流程定义角色 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

避免角色爆炸 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

在业务、IT、安全和运营环境中,避免角色爆炸 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

规划角色变更与离职处理 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

在业务、IT、安全和运营环境中,规划角色变更与离职处理 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

RBAC 部署应该围绕人员会变更岗位和角色来设计,而不是假设每个人永远停留在同一个角色。

定期审查角色 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

在业务、IT、安全和运营环境中,定期审查角色 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

监控高风险权限 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

在业务、IT、安全和运营环境中,监控高风险权限 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

保持文档清晰 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

在业务、IT、安全和运营环境中,保持文档清晰 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

过于宽泛的角色 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

在业务、IT、安全和运营环境中,过于宽泛的角色 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

过多例外 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

在业务、IT、安全和运营环境中,过多例外 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

与业务流程匹配不足 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

在业务、IT、安全和运营环境中,与业务流程匹配不足 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

定义与核心含义 是理解 RBAC 的关键部分。在实际系统中,用户、角色 和 权限 不是孤立存在的,而是共同决定谁能够进入系统、查看哪些信息、执行哪些操作,以及在什么范围内承担相应责任。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

从管理角度看,RBAC 会把分散的个人授权整理成围绕岗位职责的访问模型。这样,当组织新增人员、调整岗位、变更部门或撤销账号时,管理员可以通过调整角色来控制访问,而不必逐项修改大量权限。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

在业务、IT、安全和运营环境中,applications 还需要结合真实流程来设计。只有当角色与实际工作内容匹配,权限既不过宽也不过窄时,RBAC 才能同时提升效率、降低风险,并让审计和合规检查更容易执行。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

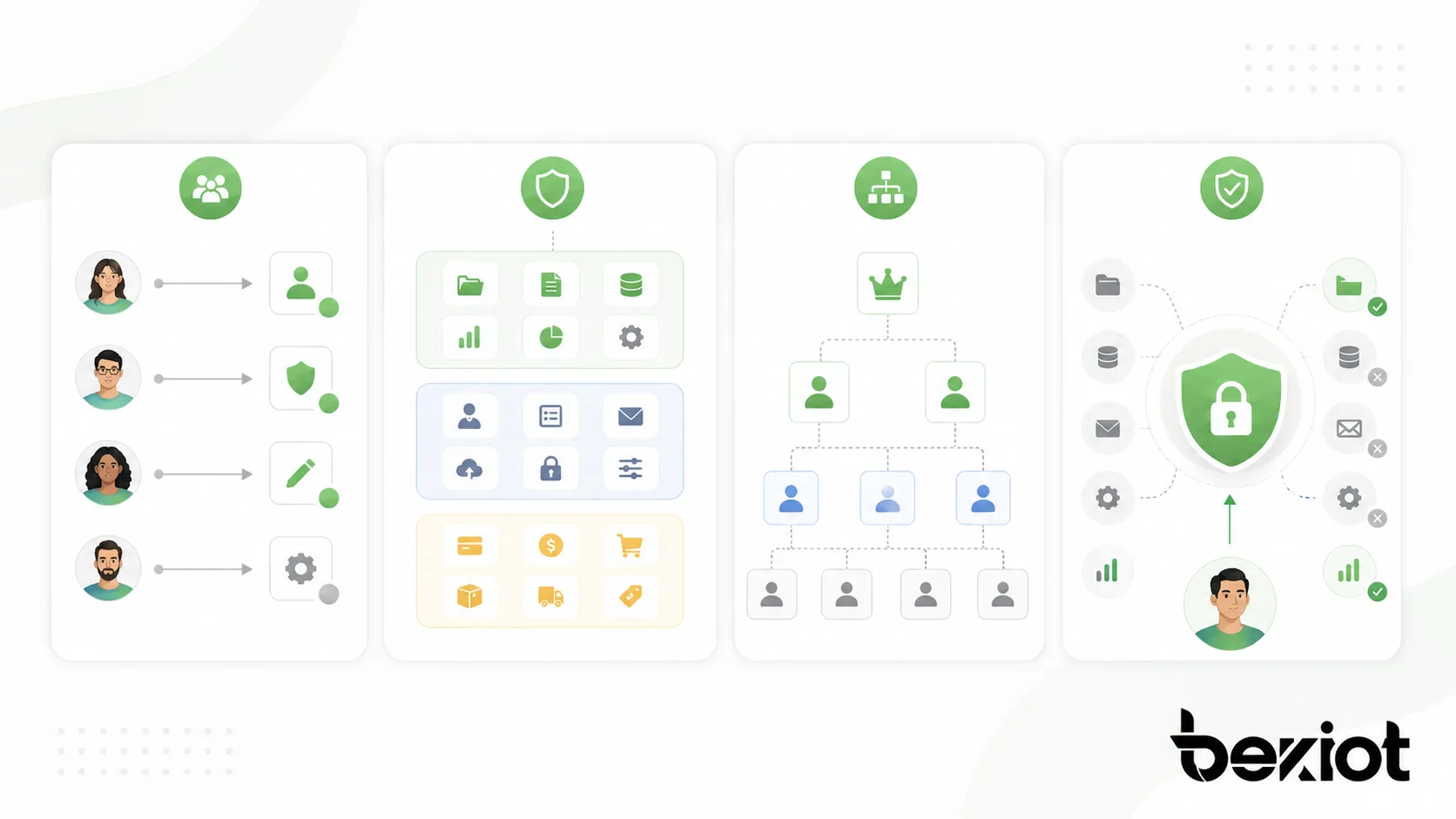

简单来说,RBAC 是一种通过角色来管理权限的方法。每个角色都有明确的权限集合,用户被分配到对应角色后,就会获得相应的访问能力。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。

这种方式比逐个给每个用户设置权限更容易维护,也更适合人员数量多、系统多、职责变化频繁的组织。 在企业软件、云平台、网络管理、安防平台和通信系统中,这种方式可以减少随意授权,也能让后续维护更有依据。

RBAC 的主要特性包括用户与角色绑定、权限分组、角色层级、最小权限控制、集中管理、审计日志和定期访问审查。 当组织规模扩大、人员流动增加或系统数量增多时,围绕角色管理权限比围绕个人逐项设置权限更稳定,也更容易长期治理。

这些特性可以帮助组织明确谁能查看、修改、批准、配置或管理系统中的不同功能。 对于涉及数据、设备、配置、审批和运营记录的系统来说,角色设计越贴近实际职责,访问控制越容易保持安全和可审查。

RBAC 常用于企业软件、云平台、IT 系统、网络管理、安全平台、医疗系统、教育平台、金融系统、通信工具和设施运营系统。 因此,RBAC 不只是一个权限功能,而是一套把岗位职责、系统操作和安全策略连接起来的管理方法。

当大量用户需要根据职责获得不同级别的访问时,RBAC 的价值最明显。 这种设计不会改变原有业务流程,而是把访问边界表达得更清楚,使管理员、审计人员和业务负责人都能理解权限为什么被授予。